Sisukord:

- Samm: Paigaldage KALI LINUX

- 2. samm:

- 3. samm:

- 4. samm:

- 5. samm:

- 6. samm:

- 7. samm:

- 8. samm:

- 9. samm:

- 10. samm:

- 11. samm:

- 12. samm:

- 13. samm:

- 14. samm:

- 15. samm:

- 16. samm:

- 17. samm:

- 18. samm:

- 19. samm:

- 20. samm:

- 21. samm:

- Samm 22:

- 23. samm:

- 24. samm:

- 25. samm:

- 26. samm:

- 27. samm:

- 28. samm:

- 29. samm:

- 30. samm: häkkimise alustamine !!!!!!!

- 31. samm:

- Samm 32:

- Samm 33:

- 34 samm:

- Samm 35:

- 36. samm:

- 37. samm:

- Samm 38:

- 39. samm:

- Samm 40:

- Samm 41:

- Samm 42:

- Samm 43:

- 44 samm:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 08:46.

- Viimati modifitseeritud 2025-06-01 06:09.

Kali Linuxit saab kasutada paljude asjade jaoks, kuid tõenäoliselt on see kõige paremini tuntud WPA ja WPA2 võrkude läbitungimistesti ehk häkkimise võime poolest. On sadu Windowsi rakendusi, mis väidavad, et võivad WPA -d häkkida; ära saa neid! Need on lihtsalt pettused, mida kasutavad professionaalsed häkkerid, et ahvatleda algajaid või hämmastavaid häkkereid end häkkima. Häkkerid pääsevad teie võrku ainult ühel viisil, see on Linuxi-põhise operatsioonisüsteemi, jälgimisrežiimi võimaldava traadita kaardi ja lennufirma vms abil. Pange tähele ka seda, et isegi nende tööriistade puhul pole WiFi-krakkimine algajatele mõeldud. Sellega mängimine eeldab põhiteadmisi WPA autentimise toimimise kohta ning mõõdukat Kali Linuxi ja selle tööriistade tundmist, nii et kõik häkkerid, kes saavad teie võrku juurdepääsu, pole tõenäoliselt algajad.

TÄHELEPANU

KASUTA OMA RISKIL !!

Samm: Paigaldage KALI LINUX

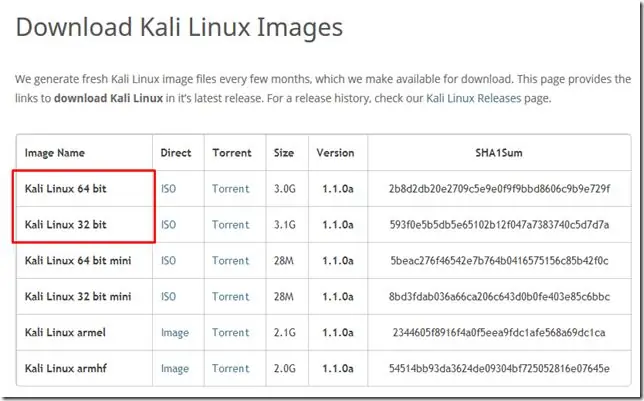

Kõigepealt peame Kali alla laadima saidilt https://kali.org/downloads/. Kui teil on 64-bitine arvuti (nagu mina), siis soovite tõenäoliselt jõudluse huvides 64-bitist Kali versiooni. Vajaliku versiooni leidmiseks laiendage rippmenüüd. Valige AINULT 64-bitine versioon, kui teil on 64-bitine arvuti.

2. samm:

Kui teil pole torrentprogrammi, klõpsake Kali sobiva versiooni kõrval nuppu „ISO” ja valige allalaadimisteate kuvamisel brauseris „Salvesta” ning salvestage see hõlpsasti meeldejäävasse asukohta. Kui teil on torrent -programm, siis soovitan tungivalt kasutada torrenti valikut, kuna see on palju kiirem. Klõpsake Kali sobiva versiooni kõrval nuppu "Torrent" ja salvestage ".torrent" fail hõlpsasti meelde jäetavale/juurdepääsetavale asukohale. Nüüd avage oma Torrenti programm (ma kasutan uTorrentit), klõpsake "Lisa uus torrent", valige ".torrent”faili ja valige selle allalaadimiseks sobivad valikud. Nüüd oodake, kuni Kali alla laadib. See võib sõltuvalt teie Interneti -kiirusest võtta mitu tundi.

3. samm:

Kui Kali on allalaadimise lõpetanud, avage VMware Player ja klõpsake nuppu Loo uus virtuaalne MASIN.

4. samm:

Avanevas aknas valige Installeri plaadi pildifail (iso), leidke asukoht ja valige äsja alla laaditud Kali Linuxi ISO -fail.

5. samm:

Järgmises etapis valige virtuaalmasina nimi. Selle õpetuse jaoks nimetan selle juhendajaks Kali. Samuti peate valima selle asukoha, soovitan luua jaotises Minu dokumendid kausta nimega „Virtuaalsed masinad”. Seejärel klõpsake nuppu Edasi.

6. samm:

Järgmise sammuna peate valima Kali maksimaalse suuruse. Soovitan teha vähemalt 30 GB, kuna Kali kipub aja jooksul laienema. Pärast soovitud väärtuse (vähemalt 20 GB) sisestamist muutke järgmist suvandit Salvesta virtuaalne ketas ühe failina ja klõpsake nuppu Edasi.

7. samm:

Järgmises aknas peame kohandama mõningaid riistvara seadeid, nii et klõpsake nuppu Kohanda riistvara …

8. samm:

Nüüd kuvatakse teile riistvara aken. Valige akna vasakpoolsel paanil mälu ja libistage paremal asuv liugur vähemalt 512 MB*. Kuna mu arvutis on 8 GB muutmälu, panen selle 2 GB (2000 Mb). *Pange tähele, et peaksite andma virtuaalmasinale maksimaalselt poole arvutisse installitud RAM -ist. Kui teie arvutil on 4 GB muutmälu, on selle maksimaalne libistatav maht 2 GB. Kui teie arvutil on 8 GB, saate kasutada kuni 4 GB jne

Tõstke nüüd vasakpoolsel paanil esile protsessorid. See valik sõltub tõesti teie arvutist, kui teil on mitu protsessorit, saate valida kaks või enam. Kui teil on tavaline arvuti, kus on kaks või vähem, siis soovitan selle numbri jätta ühele.

Edasi liikudes klõpsake vasakul paanil võrguadapterit. Paremal küljel viige punkt suvandile Sild (ülemine). Nüüd klõpsake nuppu Konfigureeri adapterid.

Eemaldatavas väikeses aknas tühjendage kõik ruudud, välja arvatud tavalise võrguadapteri kõrval olev ruut, ja klõpsake nuppu OK.

Nüüd saate riistvara akna allosas klõpsata nuppu Sule ja seejärel viisardis nuppu Lõpeta

9. samm:

Kui klõpsate nuppu Lõpeta, sulgub aken ja uus virtuaalse masina fail lisatakse VM -i teeki. Nüüd jääb meil vaid Kali käivitada ja see installida! Selleks tõstke äsja loodud virtuaalse masina nimi esile, klõpsates sellel, ja klõpsake paremal paanil nuppu Esita virtuaalmasin

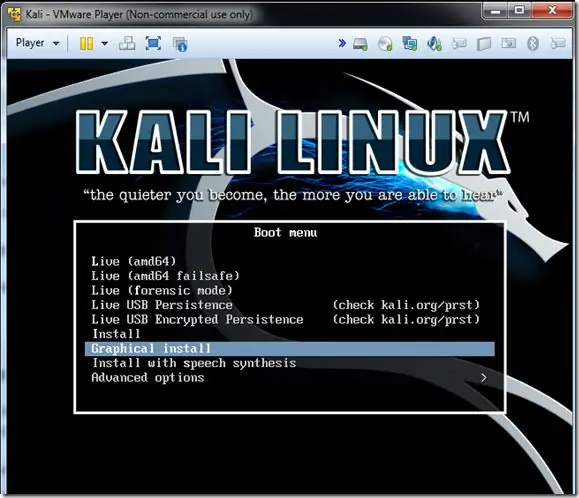

10. samm:

Käivitage alglaadimismenüüs nooleklahve allapoole jaotisse Graafiline installimine ja vajutage sisestusklahvi.

11. samm:

Järgmisel ekraanil palutakse teil valida oma eelistatud keel, selle valimiseks võite kasutada hiirt ja seejärel nuppu Jätka.

12. samm:

Järgmisel ekraanil valige oma asukoht ja klõpsake nuppu Jätka.

Nüüd küsib ta teie tavalist klahvikaarti. Kui kasutate tavalist Ameerika inglise klaviatuuri, klõpsake lihtsalt nuppu Jätka.

13. samm:

Oodake, kuni Kali lõpetab teie arvuti riistvara tuvastamise. Selle ajal võidakse teile kuvada see ekraan:

14. samm:

Lihtsalt klõpsake nuppu Jätka ja valige järgmisel ekraanil suvand Ära seadista võrku praegu.

15. samm:

Nüüd palutakse teil sisestada hostinimi, mis sarnaneb arvuti nimega. Võite sisestada kõik, mida soovite, või võite selle lihtsalt jätta kali. Kui olete lõpetanud, klõpsake nuppu Jätka.

16. samm:

Nüüd palub Kali sisestada juur (põhi) konto parooli. Veenduge, et mäletate seda parooli hõlpsalt, kui unustate, peate Kali uuesti installima. Pärast valitud parooli sisestamist ja uuesti sisestamist klõpsake nuppu Jätka.

17. samm:

Järgmine samm küsib teie ajavööndit, valige see ja klõpsake nuppu Jätka.

18. samm:

Oodake, kuni Kali tuvastab kettapartitsioonid. Kui teile esitatakse järgmine samm, valige Juhendatud - kasutage tervet ketast. (see on tavaliselt ülemine valik) ja seejärel klõpsake nuppu Jätka.

19. samm:

Installer kinnitab nüüd, et soovite seda partitsiooni kasutada. Vajuta Jätka

Ilmub veel üks küsimus partitsiooni kohta. Valige suvand Kõik failid ühes sektsioonis ja klõpsake nuppu Jätka.

20. samm:

Kinnitage, et soovite neid muudatusi teha, valides Lõpeta partitsioonimine ja kirjutage muudatused kettale. Seejärel klõpsake nuppu Jätka.

21. samm:

Viimane küsimus! Kinnitage, et soovite neid muudatusi tõesti teha, liigutades punkti Jah ja klõpsates nuppu Jätka.

Samm 22:

Olgu, Kali on installimise lõpetanud ja nüüd kuvatakse teile aken, mis küsib võrgupeegli kohta. Võite lihtsalt valida Ei ja vajutada Jätka.

23. samm:

Mõne minuti pärast küsib installija, kas soovite installida GRUB alglaaduri. Klõpsake nuppu Jah ja Jätka.

24. samm:

Pärast taaskäivitamist ja teile kuvatakse sisselogimisekraan, klõpsake nuppu „Muu…

25. samm:

Sisestage väljale kasutajanime juur ja vajutage sisestusklahvi või klõpsake nuppu "Logi sisse"

26. samm:

Järgmisel ekraanil tippige varem loodud parool ja vajutage sisestusklahvi või klõpsake uuesti "Logi sisse".

27. samm:

Kui sisestate parooli/kasutajanime valesti, saate selle teate

28. samm:

Proovige uuesti ja ärge unustage kasutada varem loodud parooli.

29. samm:

Olete nüüd installinud KALI LINUX WOW:):):):).

30. samm: häkkimise alustamine !!!!!!!

Käivitage Kali Linux ja logige sisse, eelistatavalt root.

31. samm:

Ühendage oma süstimisvõimeline traadita adapter (kui teie arvuti kaart seda ei toeta). Kui kasutate Kali VMware'is, peate võib -olla kaardi ühendama seadme menüüs oleva ikooni kaudu.

Samm 32:

Ühendage kõik traadita võrgud lahti, avage terminal ja tippige airmon-ng

See loetleb kõik juhtmevabad kaardid, mis toetavad monitori (mitte süstimise) režiimi. Kui loendis pole ühtegi kaarti, proovige kaart lahti ühendada ja uuesti ühendada ning kontrollida, kas see toetab monitorirežiimi. Saate kontrollida, kas kaart toetab monitorirežiimi, tippides ifconfig mõnes teises terminalis, kui kaart on ifconfigis loetletud, kuid ei ilmu airmon-ng-s, siis kaart seda ei toeta. Siin näete, et minu kaart toetab monitorirežiimi ja et see on loetletud kui wlan0.

Samm 33:

Tippige airmon-ng start ja seejärel traadita kaardi liides. minu oma on wlan0, nii et minu käsk oleks: airmon-ng start wlan0

Teade „(monitorirežiim lubatud)” tähendab, et kaart on edukalt monitorirežiimi lülitatud. Pange tähele monitori uue liidese nime mon0.

EDIT: Hiljuti Kali Linuxis avastatud viga pani airmon-ng määrama kanali fikseeritud "-1", kui esmakordselt lubate mon0. Kui saate selle vea või ei soovi lihtsalt võimalust kasutada, toimige pärast mon0 lubamist järgmiselt. Tippige: ifconfig [traadita kaardi liides] alla ja vajutage sisestusklahvi. Asendage [traadita kaardi liides] selle liidese nimega, mille lubasite mon0; ilmselt kutsuti wlan0. See keelab traadita kaardi Interneti -ühenduse loomise, võimaldades sellel keskenduda hoopis monitorirežiimile. Pärast mon0 keelamist (õpetuse traadita ühenduse lõpuleviimine) peate lubama wlan0 (või traadita liidese nime), tippides: ifconfig [traadita kaardi liides] üles ja vajutades sisestusklahvi.

34 samm:

Tippige airodump-ng, millele järgneb uue monitori liidese nimi, mis on tõenäoliselt mon0

Kui kuvatakse tõrge „fikseeritud kanal -1”, vaadake ülaltoodud redigeerimist.

Samm 35:

Airodump loetleb nüüd kõik teie piirkonna traadita võrgud ja palju kasulikku teavet nende kohta. Otsige üles oma võrk või võrk, mille läbimistesti luba teil on. Kui olete oma võrgu pidevalt täienevas loendis märganud, vajutage protsessi peatamiseks klaviatuuril Ctrl + C. Pange tähele oma sihtvõrgu kanalit.

36. samm:

Kopeerige sihtvõrgu BSSID

Nüüd tippige see käsk: airodump -ng -c [kanal] --bssid [bssid] -w/root/töölaud/[monitori liides] Asendage [kanal] oma sihtvõrgu kanaliga. Kleepige võrgu BSSID sinna, kus on [bssid], ja asendage [monitori liides] monitori toega liidese nimega (mon0).

Täielik käsk peaks välja nägema selline: airodump -ng -c 10 --bssid 00: 14: BF: E0: E8: D5 -w/root/Desktop/mon0

Nüüd vajutage sisestusklahvi.

37. samm:

Airodump jälgib nüüd ainult sihtvõrku, võimaldades meil selle kohta täpsemat teavet jäädvustada. See, mida me praegu tegelikult teeme, on seadme ootamine võrguga ühenduse loomiseks või uuesti ühendamiseks, sundides ruuterit välja saatma neljasuunalise käepigistuse, mille peame parooli murdmiseks jäädvustama. Samuti peaks teie töölauale ilmuma neli faili, siia salvestatakse käepigistus jäädvustamise ajal, nii et ärge neid kustutage! Kuid me ei oota tegelikult seadme ühendamist, ei, seda ei tee kannatamatud häkkerid. Protsessi kiirendamiseks kasutame tegelikult veel ühte lahedat tööriista, mis kuulub lennuki komplekti, mida nimetatakse aireplay-ng. Selle asemel, et oodata seadme ühendamist, kasutavad häkkerid selle tööriista abil seadet uuesti ühendama, saates seadmele deauthentication (deauth) pakette, pannes arvama, et see peab ruuteriga uuesti ühenduse looma. Loomulikult peab selle tööriista toimimiseks esmalt olema võrguga ühendatud keegi teine, seega jälgige airodump-ng ja oodake kliendi ilmumist. See võib võtta kaua aega või võib kuluda vaid sekund, enne kui esimene kuvatakse. Kui ükski ei ilmu pärast pikka ootamist, võib võrk olla praegu tühi või olete võrgust kaugel.

Sellel pildil näete, et meie võrku on ilmunud klient, mis võimaldab meil alustada järgmist sammu.

Samm 38:

jätke airodump-ng tööle ja avage teine terminal. Tippige selles terminalis see käsk: aireplay-ng -0 2 -a [ruuter bssid] -c [klient bssid] mon0 -0 on deauth-režiimi otsetee ja 2 on saadetavate deauth-pakettide arv. -a näitab pääsupunkti (ruuteri) bssid, asendage [ruuteri bssid] sihtvõrgu BSSID -ga, mis minu puhul on 00: 14: BF: E0: E8: D5. -c tähistab klientide BSSID -d, mis on märgitud eelmisel pildil. Asendage [client bssid] ühendatud kliendi BSSID -ga, see kuvatakse jaotises „STATION”. Ja muidugi tähendab mon0 lihtsalt monitori liidest, muutke seda, kui teie oma on erinev. Minu täielik käsk näeb välja selline: aireplay-ng -0 2 -a 00: 14: BF: E0: E8: D5 -c 4C: EB: 42: 59: DE: 31 mon0

39. samm:

Kui vajutate sisestusklahvi, näete aireplay-ng pakette saatmas ja mõne hetke pärast peaksite seda teadet ilmuma airodump-ng ekraanile!

Samm 40:

See tähendab, et käepigistus on jäädvustatud, parool on mingil kujul häkkeri käes. Võrgu jälgimise lõpetamiseks võite sulgeda aireplay-ng terminali ja vajutada Ctrl + C terminali airodump-ng terminalis, kuid ärge seda veel sulgege.

Samm 41:

Sellega lõpetame selle õpetuse välise osa. Nüüdsest on protsess täielikult teie arvuti ja nende nelja töölaual oleva faili vahel. Tegelikult on see.cap üks oluline. Avage uus terminal ja tippige see käsk: aircrack -ng -a2 -b [ruuter bssid] -w [sõnalisti tee] /juur/töölaud/*.cap -a on meetod, mida aircrack kasutab käepigistuse murdmiseks, 2 = WPA meetod. -b tähistab bssid, asendage [ruuter bssid] sihtruuteri BSSID -ga, minu oma on 00: 14: BF: E0: E8: D5. -w tähistab sõnaloendit, asendage [tee sõnaloendisse] allalaaditud sõnalisti teega. Mul on juurkaustas sõnaloend nimega “wpa.txt”. /root/Desktop/*.cap on parooli sisaldava.cap -faili tee, * tähendab Linuxis metamärki ja kuna ma eeldan, et teie töölaual pole muid.cap -faile, peaks see hästi toimima nii nagu see on. Minu täielik käsk näeb välja selline: aircrack-ng -a2 -b 00: 14: BF: E0: E8: D5 -w /root/wpa.txt /root/Desktop/*.cap

Nüüd vajutage sisestusklahvi

Samm 42:

Aircrack-ng käivitab nüüd parooli murdmise protsessi. Kuid see lõhub seda ainult siis, kui parool juhtub olema teie valitud sõnalistis. Mõnikord ei ole. Kui see nii on, saate omanikku muidugi õnnitleda läbitungimatuse eest alles pärast seda, kui olete proovinud kõiki sõnaloendeid, mida häkker võib kasutada või teha! Sõltuvalt sõnaloendi suurusest võib parooli murdmine võtta kaua aega. Minu oma läks väga kiiresti.

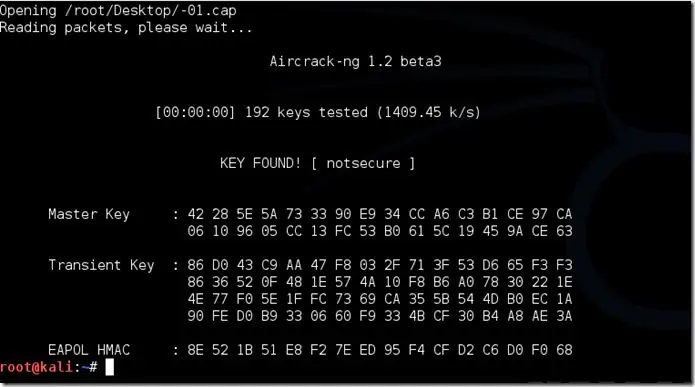

Samm 43:

Meie testivõrgu parool oli “ebaturvaline” ja siit näete, et lennuk leidis selle. Kui leiate parooli ilma korraliku võitluseta, muutke parooli, kui see on teie võrk. Kui testite kellegi jaoks sissetungimist, siis öelge talle, et vahetaks parooli niipea kui võimalik.

44 samm:

Kui soovite kõik need sammud vahele jätta ja soovite ühe klõpsuga häkkida! Laadige minu tööriist AutoWifiPassRetriever alla siit - geekofrandom.blogspot.com

Soovitan:

Linuxi installimine: 8 sammu

Linuxi installimine: Linuxi Bodhi 5 operatsioonisüsteemi installeeritav juhendamine

Kella tegemine M5stick C abil Arduino IDE abil RTC reaalajas kell M5stack M5stick-C abil: 4 sammu

Kella tegemine M5stick C abil, kasutades Arduino IDE | RTC reaalajas kell koos M5stack M5stick-C-ga: Tere, selles juhendis olevad poisid, me õpime, kuidas Arduino IDE abil kella m5stick-C arendusplaadiga teha. Nii kuvab m5stick kuupäeva, kellaaja ja amp; kuunädal ekraanil

GNU/Linuxi levitamise loomine Raspberry Pi jaoks Yocto projekti abil: 6 sammu

GNU/Linuxi levitamise loomine Raspberry Pi jaoks Yocto projekti abil: Raspberry Pi on ilmselt kõige populaarsem odava hinnaga üheplaatarvuti turul. Seda kasutatakse sageli asjade Interneti ja muude sisseehitatud projektide jaoks. Mitmed GNU/Linuxi distributsioonid toetavad suurepäraselt Raspberry Pi ja seal on isegi Mi

Meraki / Acctoni / Fonero vilkumine OpenWRT abil Linuxi kasutamisel: 3 sammu

Meraki / Accton / Fonero vilkumine OpenWRT -ga Linuxi kasutamisel: See juhend annab teile teada, kuidas oma Meraki / Accton / Fonero riistvara välgutada OpenWRT Linuxiga, kasutades Linuxi arvutit. Autori veebisait: http://ruckman.net

Kuidas hõlpsasti oma Linuxi kasti varundada Rdiff-varundamise abil: 9 sammu

Kuidas hõlpsasti oma Linuxi kasti varundada Rdiff-varundamise abil: see juhend näitab teile, kuidas käivitada Linuxis lihtsat täisfunktsionaalset varundus- ja taastamissüsteemi, kasutades rdiff-varundust ja USB-draivi